設備控制系統、方法、裝置、電子設備及可讀介質與流程

1.本技術涉及智能家居技術領域,尤其涉及一種設備控制系統、方法、裝置、電子設備及可讀介質。

背景技術:

2.隨著智能家居的迅速發展,人們越來越依賴智能家居,使用過程中可能也會涉及數據安全問題,也就使得大家愈加重視使用過程中的安全系數問題。通常會使用密碼開鎖或者直接人臉識別等技術來加強設備安全問題,但是僅僅如此是不夠的,密碼開鎖無法檢驗開鎖人的真實身份,而由于人的面部會有些許成長變化,人臉識別可能會帶來誤識別的風險,也就是說,設備的安全系數仍然較低。

3.針對上述的問題,目前尚未提出有效的解決方案。

技術實現要素:

4.本技術提供了一種設備控制系統、方法、裝置、電子設備及可讀介質,以解決上述“設備的安全系數仍然較低”的技術問題。

5.根據本技術實施例的一個方面,本技術提供了一種設備控制系統,包括:設備端,用于在檢測到目標設備的驗證接口被觸發的情況下,按照與目標設備對應的驗證策略采集目標對象的目標數據;將目標數據發送至區塊鏈,以在區塊鏈中生成對象密鑰;對對象密鑰進行身份驗證,并在身份驗證通過的情況下,通過區塊鏈對目標設備的設備數據和目標數據進行加密,生成第一密鑰;將第一密鑰和接收到的控制指令轉發給云平臺,以使云平臺在對第一密鑰和第二密鑰驗證成功的情況下,控制目標設備執行與控制指令對應的操作,其中,第二密鑰為通過區塊鏈對目標設備的歷史使用數據和云平臺的云平臺數據生成的;云平臺,在接收到設備端發送的控制指令的情況下,利用區塊鏈對云平臺數據和目標設備的歷史使用數據進行加密,生成第二密鑰,其中,歷史使用數據由目標設備的歷史使用記錄生成;將第二密鑰與第一密鑰進行配對,并在配對成功的情況下,控制目標設備執行與控制指令對應的操作;區塊鏈網絡,分別與設備端和云平臺連接,用于對設備端發送的目標數據進行加密,生成對象密鑰;對目標設備的設備數據和目標數據進行加密,生成第一密鑰;對歷史使用數據和云平臺數據進行加密,生成第二密鑰。

6.根據本技術實施例的一個方面,本技術提供了一種設備控制方法,應用于設備端,包括:在檢測到目標設備的驗證接口被觸發的情況下,按照與目標設備對應的驗證策略采集目標對象的目標數據;將目標數據發送至區塊鏈,以在區塊鏈中生成對象密鑰;對對象密鑰進行身份驗證,并在身份驗證通過的情況下,通過區塊鏈對目標設備的設備數據和目標數據進行加密,生成第一密鑰;將第一密鑰和接收到的控制指令轉發給云平臺,以使云平臺在對第一密鑰和第二密鑰驗證成功的情況下,控制目標設備執行與控制指令對應的操作,其中,第二密鑰為通過區塊鏈對目標設備的歷史使用數據和云平臺的云平臺數據生成的。

7.可選地,按照與目標設備對應的驗證策略采集目標對象的目標數據包括:獲取目

標設備的安全級別;采集與安全級別匹配的生物信息,并對生物信息進行特征提取,得到生物特征;將生物特征確定為目標數據。

8.可選地,安全級別至少包括兩個級別,采集與安全級別匹配的生物信息包括:獲取與安全級別對應的預設數量,其中,安全級別越高對應的預設數量越多;采集預設數量的生物類別的生物信息。

9.可選地,在身份驗證通過之后,所述方法還包括:獲取目標對象的歷史驗證記錄;從歷史驗證記錄中提取驗證時間最晚的預設次數的歷史生物信息;對歷史生物信息進行特征提取,得到目標特征;通過區塊鏈對目標特征進行加密,得到目標對象密鑰,并將目標對象密鑰更新至區塊鏈的數據庫中,其中,數據庫用于存儲預先生成的多個對象密鑰。

10.根據本技術實施例的一個方面,本技術提供了一種設備控制方法,應用于云平臺,包括:在接收到設備端發送的控制指令的情況下,利用區塊鏈對云平臺數據和目標設備的歷史使用數據進行加密,生成第二密鑰,其中,歷史使用數據由目標設備的歷史使用記錄生成;將第二密鑰與第一密鑰進行配對,并在配對成功的情況下,控制目標設備執行與控制指令對應的操作,其中,第一密鑰為區塊鏈對目標數據和目標設備的設備數據進行加密得到的。

11.根據本技術實施例的另一方面,本技術提供了一種設備控制裝置,應用于設備端,包括:數據采集模塊,用于在檢測到目標設備的驗證接口被觸發的情況下,按照與目標設備對應的驗證策略采集目標對象的目標數據;數據發送模塊,用于將目標數據發送至區塊鏈,以在區塊鏈中生成對象密鑰;身份驗證模塊,用于對對象密鑰進行身份驗證,并在身份驗證通過的情況下,通過區塊鏈對目標設備的設備數據和目標數據進行加密,生成第一密鑰;指令轉發模塊,用于將第一密鑰和接收到的控制指令轉發給云平臺,以使云平臺在對第一密鑰和第二密鑰驗證成功的情況下,控制目標設備執行與控制指令對應的操作,其中,第二密鑰為通過區塊鏈對目標設備的歷史使用數據和云平臺的云平臺數據生成的。

12.根據本技術實施例的另一方面,本技術提供了一種設備控制裝置,應用于云平臺,包括:數據加密模塊,用于在接收到設備端發送的控制指令的情況下,利用區塊鏈對云平臺數據和目標設備的歷史使用數據進行加密,生成第二密鑰,其中,歷史使用數據由目標設備的歷史使用記錄生成;密鑰配對模塊,用于將第二密鑰與第一密鑰進行配對,并在配對成功的情況下,控制目標設備執行與控制指令對應的操作,其中,第一密鑰為區塊鏈對目標數據和目標設備的設備數據進行加密得到的。

13.根據本技術實施例的另一方面,本技術提供了一種電子設備,包括存儲器、處理器、通信接口及通信總線,存儲器中存儲有可在處理器上運行的計算機程序,存儲器、處理器通過通信總線和通信接口進行通信,處理器執行計算機程序時實現上述方法的步驟。

14.根據本技術實施例的另一方面,本技術還提供了一種具有處理器可執行的非易失的程序代碼的計算機可讀介質,程序代碼使處理器執行上述的方法。

15.本技術實施例提供的上述技術方案與相關技術相比具有如下優點:

16.本技術通過一種設備控制系統,包括:設備端,用于在檢測到目標設備的驗證接口被觸發的情況下,按照與目標設備對應的驗證策略采集目標對象的目標數據;將目標數據發送至區塊鏈,以在區塊鏈中生成對象密鑰;對對象密鑰進行身份驗證,并在身份驗證通過的情況下,通過區塊鏈對目標設備的設備數據和目標數據進行加密,生成第一密鑰;將第一

密鑰和接收到的控制指令轉發給云平臺,以使云平臺在對第一密鑰和第二密鑰驗證成功的情況下,控制目標設備執行與控制指令對應的操作,其中,第二密鑰為通過區塊鏈對目標設備的歷史使用數據和云平臺的云平臺數據生成的;云平臺,在接收到設備端發送的控制指令的情況下,利用區塊鏈對云平臺數據和目標設備的歷史使用數據進行加密,生成第二密鑰,其中,歷史使用數據由目標設備的歷史使用記錄生成;將第二密鑰與第一密鑰進行配對,并在配對成功的情況下,控制目標設備執行與控制指令對應的操作;區塊鏈網絡,分別與設備端和云平臺連接,用于對設備端發送的目標數據進行加密,生成對象密鑰;對目標設備的設備數據和目標數據進行加密,生成第一密鑰;對歷史使用數據和云平臺數據進行加密,生成第二密鑰。通過區塊鏈網絡來對設備數據和用戶數據進行加密,以及對歷史使用數據和云平臺數據進行加密,將加密得到的密鑰進行相互驗證,根據驗證結果確定是否對設備進行控制,解決了設備的安全系數低的問題。

附圖說明

17.此處的附圖被并入說明書中并構成本說明書的一部分,示出了符合本技術的實施例,并與說明書一起用于解釋本技術的原理。

18.為了更清楚地說明本技術實施例或相關技術中的技術方案,下面將對實施例或相關技術描述中所需要使用的附圖作簡單地介紹,顯而易見地,對于本領域普通技術人員而言,在不付出創造性勞動性的前提下,還可以根據這些附圖獲得其他的附圖。

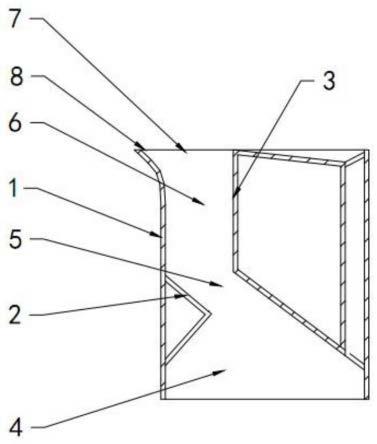

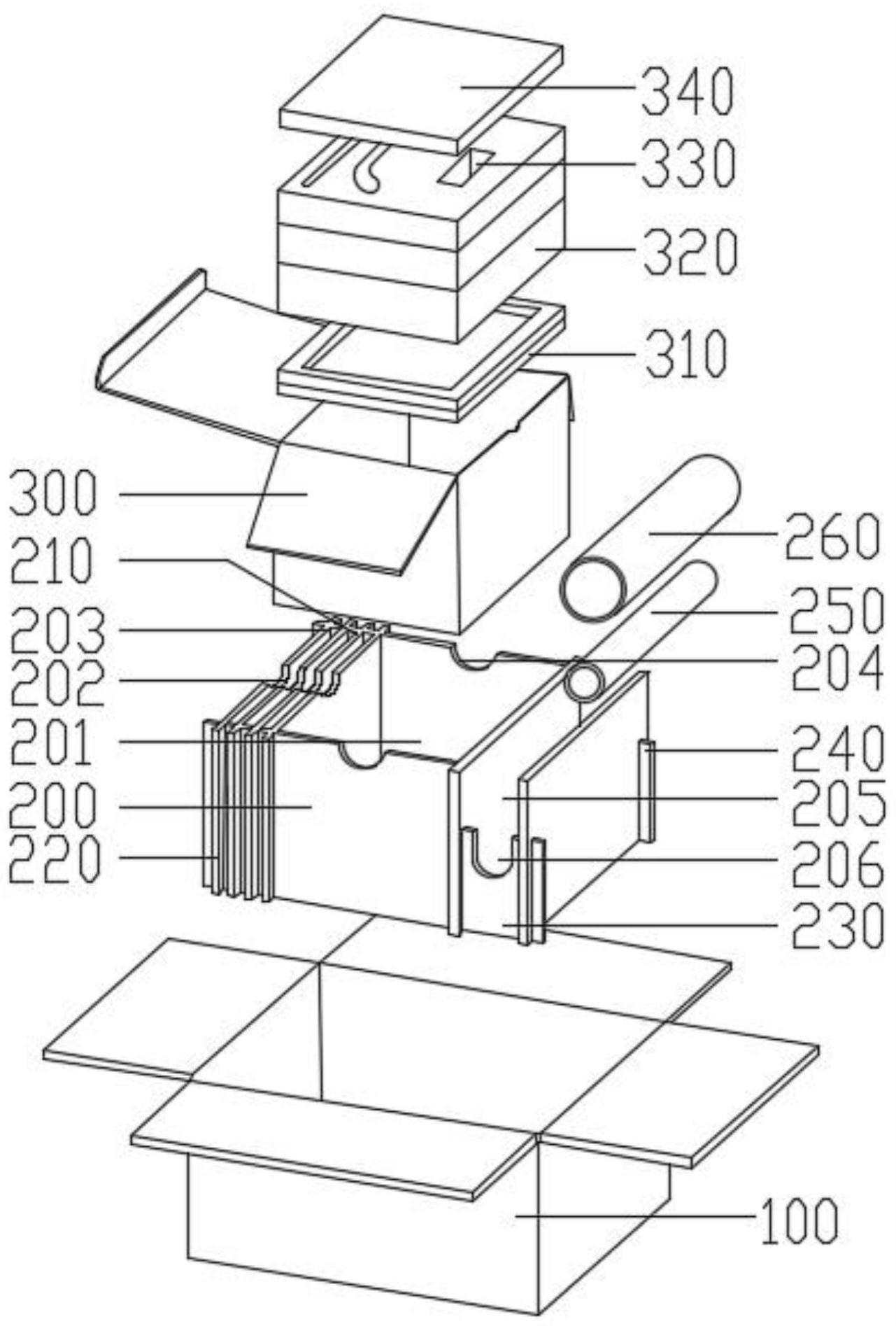

19.圖1為根據本技術實施例提供的一種可選的設備控制系統的示意圖;

20.圖2為根據本技術實施例提供的一種可選的應用于設備端的設備控制方法的流程圖;

21.圖3為根據本技術實施例提供的一種可選的應用于云平臺的設備控制方法的流程圖;

22.圖4為根據本技術實施例提供的一種可選的應用于設備端的設備控制裝置的框圖;

23.圖5為根據本技術實施例提供的一種可選的應用于云平臺的設備控制裝置的框圖;

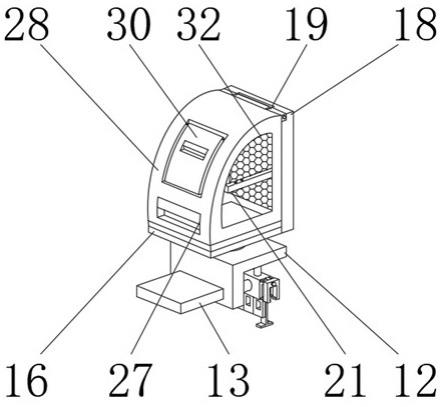

24.圖6為本技術實施例提供的一種可選的電子設備結構示意圖。

具體實施方式

25.為使本技術實施例的目的、技術方案和優點更加清楚,下面將結合本技術實施例中的附圖,對本技術實施例中的技術方案進行清楚、完整地描述,顯然,所描述的實施例是本技術的一部分實施例,而不是全部的實施例。基于本技術中的實施例,本領域普通技術人員在沒有做出創造性勞動的前提下所獲得的所有其他實施例,都屬于本技術保護的范圍。

26.在后續的描述中,使用用于表示元件的諸如“模塊”、“部件”或“單元”的后綴僅為了有利于本技術的說明,其本身并沒有特定的意義。因此,“模塊”與“部件”可以混合地使用。

27.隨著智能家居的迅速發展,人們越來越依賴智能家居,使用過程中可能也會涉及數據安全問題,也就使得大家愈加重視使用過程中的安全系數問題。通常會使用密碼開鎖

或者直接人臉識別等技術來加強設備安全問題,但是僅僅如此是不夠的,密碼開鎖無法檢驗開鎖人的真實身份,而由于人的面部會有些許成長變化,人臉識別可能會帶來誤識別的風險,也就是說,設備的安全系數仍然較低。

28.為了解決背景技術中提及的問題,根據本技術實施例的一方面,提供了一種設備控制系統,如圖1所示,包括:

29.設備端102,用于在檢測到目標設備的驗證接口被觸發的情況下,按照與目標設備對應的驗證策略采集目標對象的目標數據;將目標數據發送至區塊鏈,以在區塊鏈中生成對象密鑰;對對象密鑰進行身份驗證,并在身份驗證通過的情況下,通過區塊鏈對目標設備的設備數據和目標數據進行加密,生成第一密鑰;將第一密鑰和接收到的控制指令轉發給云平臺,以使云平臺在對第一密鑰和第二密鑰驗證成功的情況下,控制目標設備執行與控制指令對應的操作,其中,第二密鑰為通過區塊鏈對目標設備的歷史使用數據和云平臺的云平臺數據生成的;

30.云平臺104,在接收到設備端發送的控制指令的情況下,利用區塊鏈對云平臺數據和目標設備的歷史使用數據進行加密,生成第二密鑰,其中,歷史使用數據由目標設備的歷史使用記錄生成;將第二密鑰與第一密鑰進行配對,并在配對成功的情況下,控制目標設備執行與控制指令對應的操作;

31.區塊鏈網絡106,分別與設備端和云平臺連接,用于對設備端發送的目標數據進行加密,生成對象密鑰;對目標設備的設備數據和目標數據進行加密,生成第一密鑰;對歷史使用數據和云平臺數據進行加密,生成第二密鑰。

32.本技術應用于設備控制,尤其應用于智能家居的智能認證。

33.目標設備的設備端和云平臺均與區塊鏈連接,通過區塊鏈進行數據加密,對兩個端加密后的密鑰進行互相認證來確保設備的信息安全。通過使用區塊鏈技術將用戶的生物特征加密,生成相應的密鑰,減少因為指紋或面部等信息發生誤識別后產生的安全問題;通過區塊鏈分別建立設備與云平臺的身份信息,設備端在收到控制指令時,會基于區塊鏈認證命令下發的對象,云平臺也會認證控制的設備的身份信息,從而防止智能家居設備被入侵。

34.本技術提供一種系統,通過使用區塊鏈技術將用戶的身份信息進行加密,生成相應的密鑰,智能家居設備根據其安全等級進行不同的身份信息驗證。智能設備基于自身信息和用戶信息生成設備密鑰,控制設備的云平臺也會基于自身信息和用戶信息生成區塊鏈密鑰,在設備與云平臺通信時會驗證兩種密鑰,實現設備與云平臺的安全通信。

35.區塊鏈,就是一個又一個區塊組成的鏈條,每一個區塊中保存了一定的信息,它們按照各自產生的時間順序連接成鏈條。這個鏈條被保存在所有的服務器中,只要整個系統中有一臺服務器可以工作,整條區塊鏈就是安全的。這些服務器在區塊鏈系統中被稱為節點,它們為整個區塊鏈系統提供存儲空間和算力支持。如果要修改區塊鏈中的信息,必須征得半數以上節點的同意并修改所有節點中的信息,而這些節點通常掌握在不同的主體手中,因此篡改區塊鏈中的信息是一件極其困難的事。相比于傳統的網絡,區塊鏈具有兩大核心特點:一是數據難以篡改、二是去中心化。基于這兩個特點,區塊鏈所記錄的信息更加真實可靠,可以幫助解決人們互不信任的問題。

36.隨著科技的快速發展,區塊鏈技術開始得到應用,區塊鏈技術的安全性,去中心

化、獨立性得到了很多人的認可,基于區塊鏈技術可以實現更加安全、便捷的智能家居系統

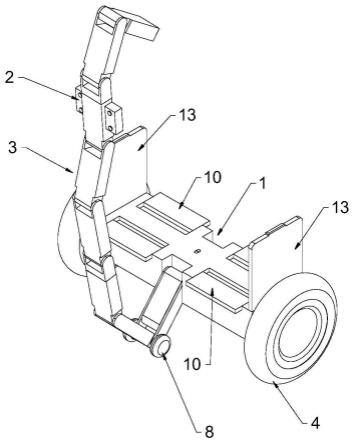

37.根據本技術實施例的一個方面,本技術提供了一種設備控制方法,應用于設備端,如圖2所示,包括:

38.步驟201,在檢測到目標設備的驗證接口被觸發的情況下,按照與目標設備對應的驗證策略采集目標對象的目標數據;

39.步驟203,將目標數據發送至區塊鏈,以在區塊鏈中生成對象密鑰;

40.步驟205,對對象密鑰進行身份驗證,并在身份驗證通過的情況下,通過區塊鏈對目標設備的設備數據和目標數據進行加密,生成第一密鑰;

41.步驟207,將第一密鑰和接收到的控制指令轉發給云平臺,以使云平臺在對第一密鑰和第二密鑰驗證成功的情況下,控制目標設備執行與控制指令對應的操作,其中,第二密鑰為通過區塊鏈對目標設備的歷史使用數據和云平臺的云平臺數據生成的。

42.目標對象在使用目標設備之前需要經過身份驗證,所以目標對象對目標設備的需要先發一個驗證請求,驗證請求的發送方式不限。

43.在檢測到目標對象觸發了驗證接口,就采集目標對象的目標數據,然后利用區塊鏈來對目標數據進行加密,得到對象密鑰,這也是本技術的設備控制過程中的第一個區塊鏈密鑰,包括接下來提到的第一密鑰和第二密鑰都是區塊鏈密鑰。

44.對對象密鑰進行驗證就是將當前的對象密鑰與之前預存的數據庫中的密鑰進行匹配,匹配成功表示驗證通過,若數據庫中無法到與對象密鑰匹配的密鑰,那么表示目標對象無目標設備的使用權限。

45.作為一種可選的實施例,按照與目標設備對應的驗證策略采集目標對象的目標數據包括:獲取目標設備的安全級別;采集與安全級別匹配的生物信息,并對生物信息進行特征提取,得到生物特征;將生物特征確定為目標數據。

46.可選地,設備的安全系數不同,對應的安全級別也就不同。安全級別高的設備,那么需要進行更高程度的驗證,需要驗證的信息也就越多。

47.由于人體的生物特征具有唯一性,本技術對生物特征作為待驗證的目標數據。

48.作為一種可選的實施例,安全級別至少包括兩個級別,采集與安全級別匹配的生物信息包括:獲取與安全級別對應的預設數量,其中,安全級別越高對應的預設數量越多;采集預設數量的生物類別的生物信息。

49.安全級別至少為兩個級別,本技術提供的可選的實施例包括三個級別。在不同安全級別的情況下,采集不同預設數量的生物類別的生物信息,其中,安全級別與預設數量對應。

50.在安全級別為第一級別的情況下,采集預設生物類別中的第一類別的生物信息,其中,預設生物類別中的各個類別為使用目標設備的用戶預先錄入的生物類別;在安全級別為第二級別的情況下,采集預設生物類別中的第二類別的生物信息,其中,第二級別低于第一級別,第二類別的類別數量少于第一類別的類別數量;在安全級別為第三級別的情況下,采集預設生物類別中的第三類別的生物信息,其中,第三級別低于第二級別,第三類別的類別數量少于第二類別的類別數量。上述示例中,第一級別對應的設備的安全系數最高,第三級別對應的設備的安全系數最低。

51.可選地,預設生物類別包括但不限于指紋、聲紋、面部及虹膜。

52.示例地,預設生物類別為指紋、聲紋及面部,智能設備根據目標設備的使用場景建立三級安全等級,安全等級為一級的設備在使用時會驗證用戶的指紋、面部和聲紋三種身份信息,安全等級為二級的設備在使用時會驗證用戶指紋、面部、聲紋三種信息中任意兩種身份信息,以此類推,基于分類實現的用戶驗證系統兼顧了安全性和便捷性。

53.作為一種可選的實施例,在身份驗證通過之后,所述方法還包括:獲取目標對象的歷史驗證記錄;從歷史驗證記錄中提取驗證時間最晚的預設次數的歷史生物信息;對歷史生物信息進行特征提取,得到目標特征;通過區塊鏈對目標特征進行加密,得到目標對象密鑰,并將目標對象密鑰更新至區塊鏈的數據庫中,其中,數據庫用于存儲預先生成的多個對象密鑰。

54.目標對象的歷史驗證記錄為目標用戶之前在使用設備(不限于目標設備)時的驗證記錄,歷史驗證記錄包括目標對象的每次采集的全部生物信息和驗證時刻等。

55.驗證時間最晚也就是以當前時刻來說最近的驗證時間,預設次數可自行設定(例如,10次),設定標準可以以年齡或者性別。例如,智能門鎖的認證識別,對于5歲孩童來說成長變化會影響面部,預設次數可以多一些,25歲的成年人則對應的預設次數可以少一些;女性對應的預設次數可以多一些,因為女性可能會化妝,對呈現出來的面部可能會有些許改變。

56.示例地,基于區塊鏈的身份認證和識別系統通過用戶錄入自己的指紋信息、面部信息和聲紋信息,將采集到的信息進行特征提取,將提取的身份特征信息進行區塊鏈加密,生成用戶的身份密鑰,然后存儲在數據庫中。

57.示例地,基于最近十次的采集到的用戶生物信息重新進行特征提取,并在區塊鏈中生成新的用戶身份密鑰,實現密鑰的實時性和穩定性。

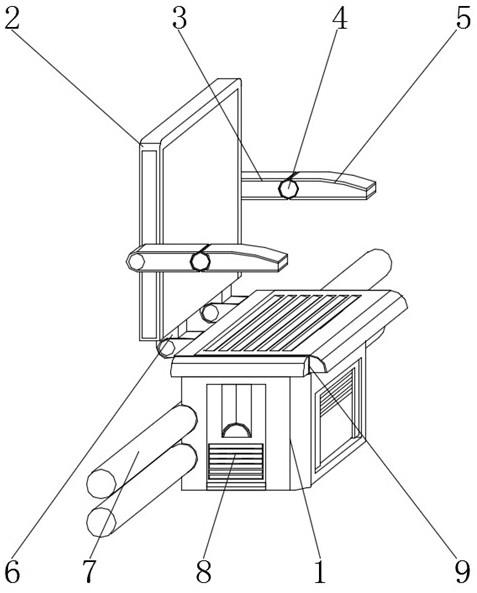

58.根據本技術實施例的一個方面,本技術提供了一種設備控制方法,應用于云平臺,如圖3所示,包括:

59.步驟301,在接收到設備端發送的控制指令的情況下,利用區塊鏈對云平臺數據和目標設備的歷史使用數據進行加密,生成第二密鑰,其中,歷史使用數據由目標設備的歷史使用記錄生成;

60.步驟303,將第二密鑰與第一密鑰進行配對,并在配對成功的情況下,控制目標設備執行與控制指令對應的操作,其中,第一密鑰為區塊鏈對目標數據和目標設備的設備數據進行加密得到的。

61.云平臺與設備端連接,用于控制目標設備。

62.在接收到設備端發送的控制指令的情況下,先利用區塊鏈生成云平臺的第二密鑰,然后將第二密鑰與設備端的第一密鑰進行相互驗證,驗證通過后再控制目標設備執行與控制指令對應的操作。

63.利用區塊鏈對云平臺數據和目標設備的歷史使用數據進行加密,目標設備的歷史使用數據為預先存在區塊鏈網絡中的數據,包括目標設備的使用記錄和使用者的信息。

64.為了保證智能家居設備不被入侵,實現與云平臺安全通信,設備端將設備信息和用戶的身份信息在區塊鏈中加密,生成設備端的密鑰,控制設備的云平臺也會根據自身信息、被控設備(目標設備)信息、用戶信息在區塊鏈中生成云平臺端的密鑰,在設備端將收到的指令上傳至云平臺之前,兩種密鑰也會相互驗證,同時根據最新的用戶密鑰兩端重新生

成新的密鑰,驗證通過后,云平臺根據控制指令對目標設備進行控制,從而防止設備被入侵。

65.基于區塊鏈技術,智能家居系統可以將每次智能家居中設備的使用記錄分別與云平臺和智能設備關聯,由于區塊鏈的安全性,不掌握51%的數據節點,就不可能修改區塊鏈中的數據,因此將設備的使用歷史記錄結合設備端和云平臺端的密鑰,作為驗證設備與云平臺身份依據,實現更加安全可靠的控制智能家居設備。

66.本技術通過一種設備控制系統,包括:設備端,用于在檢測到目標設備的驗證接口被觸發的情況下,按照與目標設備對應的驗證策略采集目標對象的目標數據;將目標數據發送至區塊鏈,以在區塊鏈中生成對象密鑰;對對象密鑰進行身份驗證,并在身份驗證通過的情況下,通過區塊鏈對目標設備的設備數據和目標數據進行加密,生成第一密鑰;將第一密鑰和接收到的控制指令轉發給云平臺,以使云平臺在對第一密鑰和第二密鑰驗證成功的情況下,控制目標設備執行與控制指令對應的操作,其中,第二密鑰為通過區塊鏈對目標設備的歷史使用數據和云平臺的云平臺數據生成的;云平臺,在接收到設備端發送的控制指令的情況下,利用區塊鏈對云平臺數據和目標設備的歷史使用數據進行加密,生成第二密鑰,其中,歷史使用數據由目標設備的歷史使用記錄生成;將第二密鑰與第一密鑰進行配對,并在配對成功的情況下,控制目標設備執行與控制指令對應的操作;區塊鏈網絡,分別與設備端和云平臺連接,用于對設備端發送的目標數據進行加密,生成對象密鑰;對目標設備的設備數據和目標數據進行加密,生成第一密鑰;對歷史使用數據和云平臺數據進行加密,生成第二密鑰。通過區塊鏈網絡來對設備數據和用戶數據進行加密,以及對歷史使用數據和云平臺數據進行加密,將加密得到的密鑰進行相互驗證,根據驗證結果確定是否對設備進行控制,解決了設備的安全系數低的問題。

67.根據本技術實施例的另一方面,本技術提供了一種設備控制裝置,應用于設備端,如圖4所示,包括:

68.數據采集模塊402,用于在檢測到目標設備的驗證接口被觸發的情況下,按照與目標設備對應的驗證策略采集目標對象的目標數據;

69.數據發送模塊404,用于將目標數據發送至區塊鏈,以在區塊鏈中生成對象密鑰;

70.身份驗證模塊406,用于對對象密鑰進行身份驗證,并在身份驗證通過的情況下,通過區塊鏈對目標設備的設備數據和目標數據進行加密,生成第一密鑰;

71.指令轉發模塊408,用于將第一密鑰和接收到的控制指令轉發給云平臺,以使云平臺在對第一密鑰和第二密鑰驗證成功的情況下,控制目標設備執行與控制指令對應的操作,其中,第二密鑰為通過區塊鏈對目標設備的歷史使用數據和云平臺的云平臺數據生成的。

72.需要說明的是,該實施例中的數據采集模塊402可以用于執行本技術實施例中的步驟201,該實施例中的數據發送模塊404可以用于執行本技術實施例中的步驟203,該實施例中的身份驗證模塊406可以用于執行本技術實施例中的步驟205,該實施例中的指令轉發模塊408可以用于執行本技術實施例中的步驟207。

73.可選地,數據采集模塊402包括:

74.獲取子模塊,用于獲取目標設備的安全級別;

75.采集子模塊,用于采集與安全級別匹配的生物信息,并對生物信息進行特征提取,

得到生物特征;將生物特征確定為目標數據。

76.可選地,采集子模塊還用于獲取與安全級別對應的預設數量,其中,安全級別至少包括兩個級別,安全級別越高對應的預設數量越多;采集預設數量的生物類別的生物信息。

77.可選地,應用于設備端的設備控制裝置還包括更新模塊,用于在身份驗證通過之后,獲取目標對象的歷史驗證記錄;從歷史驗證記錄中提取驗證時間最晚的預設次數的歷史生物信息;對歷史生物信息進行特征提取,得到目標特征;通過區塊鏈對目標特征進行加密,得到目標對象密鑰,并將目標對象密鑰更新至區塊鏈的數據庫中,其中,數據庫用于存儲預先生成的多個對象密鑰。

78.根據本技術實施例的另一方面,本技術提供了一種設備控制裝置,應用于云平臺,如圖5所示,包括:

79.數據加密模塊502,用于在接收到設備端發送的控制指令的情況下,利用區塊鏈對云平臺數據和目標設備的歷史使用數據進行加密,生成第二密鑰,其中,歷史使用數據由目標設備的歷史使用記錄生成;

80.密鑰配對模塊504,用于將第二密鑰與第一密鑰進行配對,并在配對成功的情況下,控制目標設備執行與控制指令對應的操作,其中,第一密鑰為區塊鏈對目標數據和目標設備的設備數據進行加密得到的。

81.需要說明的是,該實施例中的數據加密模塊502可以用于執行本技術實施例中的步驟301,該實施例中的密鑰配對模塊504可以用于執行本技術實施例中的步驟303。

82.此處需要說明的是,上述模塊與對應的步驟所實現的示例和應用場景相同,但不限于上述實施例所公開的內容。

83.根據本技術實施例的另一方面,本技術提供了一種電子設備,如圖6所示,包括存儲器601、處理器603、通信接口605及通信總線607,存儲器601中存儲有可在處理器603上運行的計算機程序,存儲器601、處理器603通過通信接口605和通信總線607進行通信,處理器603執行計算機程序時實現上述方法的步驟。

84.上述電子設備中的存儲器、處理器通過通信總線和通信接口進行通信。所述通信總線可以是外設部件互連標準(peripheral component interconnect,簡稱pci)總線或擴展工業標準結構(extended industry standard architecture,簡稱eisa)總線等。該通信總線可以分為地址總線、數據總線、控制總線等。

85.存儲器可以包括隨機存取存儲器(random access memory,簡稱ram),也可以包括非易失性存儲器(non-volatile memory),例如至少一個磁盤存儲器。可選的,存儲器還可以是至少一個位于遠離前述處理器的存儲裝置。

86.上述的處理器可以是通用處理器,包括中央處理器(central processing unit,簡稱cpu)、網絡處理器(network processor,簡稱np)等;還可以是數字信號處理器(digital signal processing,簡稱dsp)、專用集成電路(application specific integrated circuit,簡稱asic)、現場可編程門陣列(field-programmable gate array,簡稱fpga)或者其他可編程邏輯器件、分立門或者晶體管邏輯器件、分立硬件組件。

87.根據本技術實施例的又一方面還提供了一種具有處理器可執行的非易失的程序代碼的計算機可讀介質。

88.可選地,本實施例中的具體示例可以參考上述實施例中所描述的示例,本實施例

在此不再贅述。

89.本技術實施例在具體實現時,可以參閱上述各個實施例,具有相應的技術效果。

90.可以理解的是,本文描述的這些實施例可以用硬件、軟件、固件、中間件、微碼或其組合來實現。對于硬件實現,處理單元可以實現在一個或多個專用集成電路(application specific integrated circuits,asic)、數字信號處理器(digital signal processing,dsp)、數字信號處理設備(dsp device,dspd)、可編程邏輯設備(programmable logic device,pld)、現場可編程門陣列(field-programmable gate array,fpga)、通用處理器、控制器、微控制器、微處理器、用于執行本技術所述功能的其它電子單元或其組合中。

91.對于軟件實現,可通過執行本文所述功能的單元來實現本文所述的技術。軟件代碼可存儲在存儲器中并通過處理器執行。存儲器可以在處理器中或在處理器外部實現。

92.本領域普通技術人員可以意識到,結合本文中所公開的實施例描述的各示例的單元及算法步驟,能夠以電子硬件、或者計算機軟件和電子硬件的結合來實現。這些功能究竟以硬件還是軟件方式來執行,取決于技術方案的特定應用和設計約束條件。專業技術人員可以對每個特定的應用來使用不同方法來實現所描述的功能,但是這種實現不應認為超出本技術的范圍。

93.所屬領域的技術人員可以清楚地了解到,為描述的方便和簡潔,上述描述的系統、裝置和單元的具體工作過程,可以參考前述方法實施例中的對應過程,在此不再贅述。

94.在本技術所提供的實施例中,應該理解到,所揭露的裝置和方法,可以通過其它的方式實現。例如,以上所描述的裝置實施例僅僅是示意性的,例如,所述模塊的劃分,僅僅為一種邏輯功能劃分,實際實現時可以有另外的劃分方式,例如多個模塊或組件可以結合或者可以集成到另一個系統,或一些特征可以忽略,或不執行。另一點,所顯示或討論的相互之間的耦合或直接耦合或通信連接可以是通過一些接口,裝置或單元的間接耦合或通信連接,可以是電性,機械或其它的形式。

95.所述作為分離部件說明的單元可以是或者也可以不是物理上分開的,作為單元顯示的部件可以是或者也可以不是物理單元,即可以位于一個地方,或者也可以分布到多個網絡單元上。可以根據實際的需要選擇其中的部分或者全部單元來實現本實施例方案的目的。

96.另外,在本技術各個實施例中的各功能單元可以集成在一個處理單元中,也可以是各個單元單獨物理存在,也可以兩個或兩個以上單元集成在一個單元中。

97.所述功能如果以軟件功能單元的形式實現并作為獨立的產品銷售或使用時,可以存儲在一個計算機可讀取存儲介質中。基于這樣的理解,本技術實施例的技術方案本質上或者說對現有技術做出貢獻的部分或者該技術方案的部分可以以軟件產品的形式體現出來,該計算機軟件產品存儲在一個存儲介質中,包括若干指令用以使得一臺計算機設備(可以是個人計算機,服務器,或者網絡設備等)執行本技術各個實施例所述方法的全部或部分步驟。而前述的存儲介質包括:u盤、移動硬盤、rom、ram、磁碟或者光盤等各種可以存儲程序代碼的介質。需要說明的是,在本文中,諸如“第一”和“第二”等之類的關系術語僅僅用來將一個實體或者操作與另一個實體或操作區分開來,而不一定要求或者暗示這些實體或操作之間存在任何這種實際的關系或者順序。而且,術語“包括”、“包含”或者其任何其他變體意在涵蓋非排他性的包含,從而使得包括一系列要素的過程、方法、物品或者設備不僅包括那

些要素,而且還包括沒有明確列出的其他要素,或者是還包括為這種過程、方法、物品或者設備所固有的要素。在沒有更多限制的情況下,由語句“包括一個

……”

限定的要素,并不排除在包括所述要素的過程、方法、物品或者設備中還存在另外的相同要素。

98.以上所述僅是本技術的具體實施方式,使本領域技術人員能夠理解或實現本技術。對這些實施例的多種修改對本領域的技術人員來說將是顯而易見的,本文中所定義的一般原理可以在不脫離本技術的精神或范圍的情況下,在其它實施例中實現。因此,本技術將不會被限制于本文所示的這些實施例,而是要符合與本文所申請的原理和新穎特點相一致的最寬的范圍。

技術特征:

1.一種設備控制系統,其特征在于,包括:設備端,用于在檢測到目標設備的驗證接口被觸發的情況下,按照與所述目標設備對應的驗證策略采集目標對象的目標數據;將所述目標數據發送至區塊鏈,以在所述區塊鏈中生成對象密鑰;對所述對象密鑰進行身份驗證,并在所述身份驗證通過的情況下,通過所述區塊鏈對所述目標設備的設備數據和所述目標數據進行加密,生成第一密鑰;將所述第一密鑰和接收到的控制指令轉發給云平臺,以使所述云平臺在對所述第一密鑰和第二密鑰驗證成功的情況下,控制目標設備執行與所述控制指令對應的操作,其中,所述第二密鑰為通過所述區塊鏈對所述目標設備的歷史使用數據和所述云平臺的云平臺數據生成的;云平臺,在接收到所述設備端發送的控制指令的情況下,利用所述區塊鏈對云平臺數據和所述目標設備的所述歷史使用數據進行加密,生成所述第二密鑰,其中,所述歷史使用數據由所述目標設備的歷史使用記錄生成;將所述第二密鑰與所述第一密鑰進行配對,并在配對成功的情況下,控制所述目標設備執行與所述控制指令對應的操作;區塊鏈網絡,分別與所述設備端和所述云平臺連接,用于對所述設備端發送的所述目標數據進行加密,生成所述對象密鑰;對所述目標設備的設備數據和所述目標數據進行加密,生成所述第一密鑰;對所述歷史使用數據和所述云平臺數據進行加密,生成所述第二密鑰。2.一種設備控制方法,應用于設備端,其特征在于,包括:在檢測到目標設備的驗證接口被觸發的情況下,按照與所述目標設備對應的驗證策略采集目標對象的目標數據;將所述目標數據發送至區塊鏈,以在所述區塊鏈中生成對象密鑰;對所述對象密鑰進行身份驗證,并在所述身份驗證通過的情況下,通過所述區塊鏈對所述目標設備的設備數據和所述目標數據進行加密,生成第一密鑰;將所述第一密鑰和接收到的控制指令轉發給云平臺,以使所述云平臺在對所述第一密鑰和第二密鑰驗證成功的情況下,控制目標設備執行與所述控制指令對應的操作,其中,所述第二密鑰為通過所述區塊鏈對所述目標設備的歷史使用數據和所述云平臺的云平臺數據生成的。3.根據權利要求2所述的方法,其特征在于,所述按照與所述目標設備對應的驗證策略采集目標對象的目標數據包括:獲取所述目標設備的安全級別;采集與所述安全級別匹配的生物信息,并對所述生物信息進行特征提取,得到生物特征;將所述生物特征確定為所述目標數據。4.根據權利要求3所述的方法,其特征在于,所述安全級別至少包括兩個級別,所述采集與所述安全級別匹配的生物信息包括:獲取與所述安全級別對應的預設數量,其中,所述安全級別越高對應的所述預設數量越多;采集所述預設數量的生物類別的所述生物信息。5.根據權利要求2所述的方法,其特征在于,在所述身份驗證通過之后,所述方法還包括:

獲取所述目標對象的歷史驗證記錄;從所述歷史驗證記錄中提取驗證時間最晚的預設次數的歷史生物信息;對所述歷史生物信息進行特征提取,得到目標特征;通過所述區塊鏈對所述目標特征進行加密,得到目標對象密鑰,并將所述目標對象密鑰更新至所述區塊鏈的數據庫中,其中,所述數據庫用于存儲預先生成的多個對象密鑰。6.一種設備控制方法,應用于云平臺,其特征在于,包括:在接收到設備端發送的控制指令的情況下,利用區塊鏈對云平臺數據和目標設備的歷史使用數據進行加密,生成第二密鑰,其中,所述歷史使用數據由所述目標設備的歷史使用記錄生成;將所述第二密鑰與第一密鑰進行配對,并在配對成功的情況下,控制所述目標設備執行與所述控制指令對應的操作,其中,所述第一密鑰為所述區塊鏈對目標數據和所述目標設備的設備數據進行加密得到的。7.一種設備控制裝置,應用于設備端,其特征在于,包括:數據采集模塊,用于在檢測到目標設備的驗證接口被觸發的情況下,按照與所述目標設備對應的驗證策略采集目標對象的目標數據;數據發送模塊,用于將所述目標數據發送至區塊鏈,以在所述區塊鏈中生成對象密鑰;身份驗證模塊,用于對所述對象密鑰進行身份驗證,并在所述身份驗證通過的情況下,通過所述區塊鏈對所述目標設備的設備數據和所述目標數據進行加密,生成第一密鑰;指令轉發模塊,用于將所述第一密鑰和接收到的控制指令轉發給云平臺,以使所述云平臺在對所述第一密鑰和第二密鑰驗證成功的情況下,控制目標設備執行與所述控制指令對應的操作,其中,所述第二密鑰為通過所述區塊鏈對所述目標設備的歷史使用數據和所述云平臺的云平臺數據生成的。8.一種設備控制裝置,應用于云平臺,其特征在于,包括:數據加密模塊,用于在接收到設備端發送的控制指令的情況下,利用區塊鏈對云平臺數據和目標設備的歷史使用數據進行加密,生成第二密鑰,其中,所述歷史使用數據由所述目標設備的歷史使用記錄生成;密鑰配對模塊,用于將所述第二密鑰與第一密鑰進行配對,并在配對成功的情況下,控制所述目標設備執行與所述控制指令對應的操作,其中,所述第一密鑰為所述區塊鏈對目標數據和所述目標設備的設備數據進行加密得到的。9.一種電子設備,包括存儲器、處理器、通信接口及通信總線,所述存儲器中存儲有可在所述處理器上運行的計算機程序,所述存儲器、所述處理器通過所述通信總線和所述通信接口進行通信,其特征在于,所述處理器執行所述計算機程序時實現上述權利要求2至6任一項所述方法的步驟。10.一種具有處理器可執行的非易失的程序代碼的計算機可讀介質,其特征在于,所述程序代碼使所述處理器執行所述權利要求2至6任一所述方法。

技術總結

本申請涉及一種設備控制系統、方法、裝置、電子設備及可讀介質,其中,系統包括:設備端,用于采集并將目標數據發送至區塊鏈,得到對象密鑰;在對對象密鑰的身份驗證通過后,通過區塊鏈生成第一密鑰;將第一密鑰和接收到的控制指令轉發給云平臺;云平臺,利用區塊鏈生成第二密鑰;在第二密鑰與第一密鑰配對成功后,控制目標設備執行操作;區塊鏈網絡,用于對目標數據進行加密,生成對象密鑰;對設備數據和目標數據進行加密,生成第一密鑰;對歷史使用數據和云平臺數據進行加密,生成第二密鑰。通過區塊鏈網絡來加密數據并將加密得到的密鑰進行驗證,從而確定是否對設備進行控制,解決了設備的安全系數低的問題。設備的安全系數低的問題。設備的安全系數低的問題。