一種攻擊密鑰的方法和裝置

著錄項

- C201410252680.6

- 20140609

- C104079561A

- 20141001

- 中國電子科技集團公司第十五研究所;北京華大信安科技有限公司

- 王冠華;王亞偉;謝蒂;李國俊

- H04L29/06

-

H04L29/06 H04L9/30

- 北京市海淀區北四環中路211號

- 北京(11)

- 北京弘權知識產權代理事務所(普通合伙)

- 郭放;許偉

摘要

權利要求

1.一種攻擊密鑰的方法,其特征在于,包括以下步驟:

A、計算被攻擊密鑰的RSA中國剩余定理變形算法中,攻擊明文M在不同取值區間 時隨機數引起變形部分發生進位操作的概率,分析并記錄功耗曲線中與變形部分的運算 操作對應的特性波形,所述特性波形在功耗曲線采樣組中出現的概率根據所述引起變形 部分發生進位操作的概率確定,所述功耗曲線為被攻擊密鑰進行密碼運算的功耗曲線, 所述功耗曲線采樣組由有限次所述密碼運算的功耗曲線組成,

所述取值區間由P和Q確定,包括:M小于P和Q的第一區間,M介于P和Q之 間的第二區間,M大于P和Q的第三區間,其中,P和Q為RSA合數模的兩個素數 因子,M與P和Q等長;

B、選取攻擊明文M,使用公鑰將M加密為密文,采用被攻擊密鑰對所述密文進行 有限次密碼運算,得到功耗曲線采樣組,根據所述功耗曲線采樣組中的所述特性波形和 所述特性波形出現的概率判斷M的取值區間;

C、根據判斷得到的所述M的取值區間,逐步增大或減小M值,并得到每個M值 對應的功耗曲線采樣組,直至所述功耗曲線采樣組中的特性波形發生變化,判斷最后得 到的M值是否在所述M的取值區間內且為素數,如果得到的M值是否在所述M的取 值區間內且為素數,則攻擊成功,否則,攻擊失敗,

其中,所述特性波形發生變化為所述功耗曲線采樣組中出現M在其他取值區間時變 形操作對應的特性波形,所述密碼運算為標準RSA中國剩余定理變形算法解密運算或簽 名運算。

2.根據權利要求1所述的密鑰攻擊方法,其特征在于,所述隨機數引起變形部分發 生進位操作的概率根據所述隨機數的進制確定。

3.根據權利要求1所述的密鑰攻擊方法,其特征在于,所述有限次密碼運算為1000 次密碼運算。

4.根據權利要求1所述的密鑰攻擊方法,其特征在于,所述步驟B包括:

選取第一攻擊明文M1,設置M1的所有比特位為0,得到M1對應的功耗曲線采樣 組S10;

選取第二攻擊明文M2,設置M2的所有比特位為1,得到M2對應的功耗曲線采樣 組S11;

選取第一攻擊明文M3,設置M3從高往低的第二個比特位為1,其余比特位為0, 得到M3對應的功耗曲線采樣組S20;

選取第二攻擊明文M2,設置M4從高往低的第二個比特位為0,其余比特位為1, 得到M4對應的功耗曲線采樣組S21;對比S10和S11,以及對比S20和S21,得到所述 特性波形和所述特性波形出現的概率,根據所述特性波形和所述特性波形出現的概率判 斷M3或M4的取值區間,以所述M3或M4的取值區間為所述M的取值區間。

5.根據權利要求1所述的密鑰攻擊方法,其特征在于,所述步驟C包括:

當M在第一區間或第二區間時,設置M的所有比特位為0后,從第t-1比特位至第 1比特位,依次設置第i比特位為1,并得到當前M值對應的功耗曲線采樣組,如所述 功耗曲線采樣組中的特性波形與所述步驟B中的特性波形相同,則保持第i比特位為1, 否則,將第i比特位設為0,判斷最后得到的M值是否在所述M的取值空間內且為素數, 若最后得到的M值在所述M的取值空間內且為素數,則攻擊成功,否則,攻擊失敗;

當M在第三區間時,設置M的所有比特位為1后,從第t-1比特位至第1比特位, 依次設置第i比特位為0,并得到當前M值對應的功耗曲線采樣組,如所述功耗曲線采 樣組中的特性波形與所述步驟B中的特性波形相同,則保持第i比特位為0,否則,將 第i比特位設為1,判斷最后得到的M值是否在所述M的取值空間內且為素數,若最后 得到的M值在所述M的取值空間內且為素數,則攻擊成功,否則,攻擊失敗,

其中,所述當前M值為當前所述第i比特位為1或0時對應的M值,i為整數,t 為M的長度。

6.一種攻擊密鑰的裝置,其特征在于,包括:

特性波形分析單元,用于計算被攻擊密鑰的RSA中國剩余定理變形算法中,攻擊明 文M在不同取值區間時隨機數引起變形部分發生進位操作的概率,以及分析并記錄功耗 曲線中與變形部分的運算操作對應的特性波形,所述特性波形在功耗曲線采樣組中出現 的概率根據所述引起變形部分發生進位操作的概率確定,所述功耗曲線為被攻擊密鑰進 行密碼運算的功耗曲線,所述功耗曲線采樣組由有限次所述密碼運算的功耗曲線組成

所述取值區間由P和Q確定,包括:M小于P和Q的第一區間,M介于P和Q之 間的第二區間,M大于P和Q的第三區間,其中,P和Q為RSA合數模的兩個素數 因子,M與P和Q等長;

功耗曲線獲取單元,用于獲取被攻擊密鑰對密文進行密碼運算的功耗曲線,以及獲 取被攻擊密鑰對密文進行有限次密碼運算的功耗曲線組;

區間判斷單元,用于選取攻擊明文M,使用公鑰將M加密為密文,根據M對應的 功耗曲線采樣組中的特性波形和所述特性波形出現的概率判斷M的取值區間;

攻擊單元,根據所述區間判斷單元得到的所述M的取值區間,逐步增大或減小M 值,直至M值對應的功耗曲線采樣組中的特性波形發生變化,判斷最后得到的M值是 否在所述M的取值區間內且為素數,若是,則攻擊成功,否則,攻擊失敗,

其中,所述特性波形發生變化為所述功耗曲線采樣組中出現M在其他取值區間時變 形操作對應的特性波形,所述密碼運算為標準RSA中國剩余定理變形算法解密運算或簽 名運算。

7.根據權利要求6所述的密鑰攻擊裝置,其特征在于,所述有限次密碼運算為1000 次密碼運算。

8.根據權利要求6所述的密鑰攻擊裝置,其特征在于,所述特性波形分析單元包括:

進位概率計算子單元,用于計算被攻擊密鑰的RSA中國剩余定理變形算法中,攻擊 明文M在不同取值區間時隨機數引起變形部分發生進位操作的概率;

特性波形記錄子單元,用于分析并記錄M在不同取值區間時功耗曲線中與變形部分 的運算操作對應的特性波形,所述特性波形在功耗曲線采樣組中出現的概率根據所述引 起變形部分發生進位操作的概率確定。

9.根據權利要求6所述的密鑰攻擊裝置,其特征在于,所述區間判斷單元包括:

第一功耗曲線記錄單元,用于選取第一攻擊明文M1和第二攻擊明文M2,設置M1 的所有比特位為0,以及設置M2的所有比特位為1,使用公鑰將M1和M2加密為密文, 分別記錄M1和M2對應的功耗曲線采樣組S10和S11;

第二功耗曲線記錄單元,用于選取第二攻擊明文M3和第二攻擊明文M4,設置M3 從高往低的第二個比特位為1,其余比特位為0,以及設置M4從高往低的第二個比特位 為0,其余比特位為1,使用公鑰將M3和M4加密為密文,分別記錄M3和M4對應的 功耗曲線采樣組S20和S21;

對比單元,用于對比S20和S10,以及對比S21和S11,得到所述特性波形和所述特 性波形出現的概率,根據所述特性波形和所述特性波形出現的概率判斷M3或M4的取 值區間,以所述M3或M4的取值區間為所述M的取值區間。

10.根據權利要求6所述的密鑰攻擊裝置,其特征在于,所述攻擊單元包括:

循環單元,用于根據所述區間判斷單元的結果,當M在第一區間或第二區間時,設 置M的所有比特位為0后,從第t-1比特位至第1比特位,依次設置第i比特位為1, 或者當M在第三區間時,設置M的所有比特位為1后,從第t-1比特位至第1比特位, 依次設置第i比特位為0;

第一判斷單元,用于判斷所述循環單元中當前M值對應的功耗曲線采樣組中的特性 波形與所述區間判斷單元中的特性波形是否相同,所述當前M值為所述循環單元中當前 第i比特位為1或0時對應的M值;

M值記錄單元,用于根據所述第一判斷單元的結果設置第i位比特位的值,當所述 第一判斷單元的結果為相同時,保持當前第i位比特位的值,否則,對當前第i位比特位 的值取反;

第二判斷單元,用于判斷所述循環單元的循環結束后所述M值記錄單元得到的M 值是否在所述區間判斷單元得到的M的取值空間內且為素數,若所述M值在所述區間 判斷單元得到的M的取值空間內且為素數,則攻擊成功,否則,攻擊失敗,

其中,i為整數,t為M的長度。

說明書

技術領域

本發明涉及安全技術領域,特別是涉及一種攻擊密鑰的方法和裝置。

RSA(名稱來自三位開發者Ron?Rivest、Adi?Shamir和Leonard?Adleman名字的首 字母組合)是信息安全領域中比較主流的公鑰密碼技術。基于RSA實現的各種Key及 智能卡等已經廣泛應用于金融、通信、社保、交通等各個領域。為了保障Key及智能卡 等的安全性,需要研究各種攻擊方法對這些產品的威脅程度。目前比較流行的攻擊方法 包括側信道攻擊(Side?Channel?Attack,SCA)和錯誤注入攻擊(Fault?Injection?Attack, FIA),其中SCA攻擊中的SPA(SimPle?Power?Attack/Analysis,簡單能量攻擊/分析) 和DPA(Differential?Power?Attack/Analysis,差分能量攻擊/分析)攻擊最為普遍。

傳統的SPA攻擊是根據加密/解密硬件功耗曲線的特征及攻擊者的經驗直觀地分析 出加密/解密執行的指令或操作,從而破解指令執行和某些數據有關的算法。例如,現有 的RSA_CRT(Chinese?remainder?theorem,中國剩余定理)算法為:

選取P、Q兩個長度接近的大素數,=P*Q,取歐拉數Φ(n)=(P-1)*(Q-1),其中(n) 表示比小的素數的個數,任取2<=e<=(n),且(e,(n))=1,e為加密密鑰,計算d,使 e*d=1(mod(n)),稱d為e對模(n)的逆,其中d為解密秘鑰,

選取明文M,則密文C=M^e?mod?,

MP=C?mod?P,MQ=C?mod?Q,

sq=MP^dp,sq=MQ^dq,其中dp=d(mod(P-1)),dq=d(mod(Q-1)),dp和dq稱 為私鑰(或秘密)CRT指數,

CRT(sp,sq)=(((sp-sq)*qinv)mod?P)*Q+sq,

其中,qinv為CRT系數,Q*qinv≡1(mod?P)。

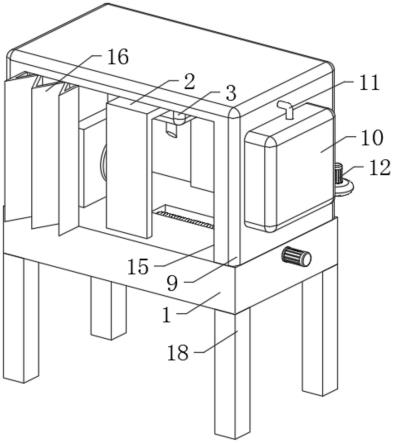

該算法中,計算(sp-sq)*qinv?mod?P時,當sp>=sq時,只進行一次減法操作,當sp 但當對RSA算法進行變形,例如在RSA_CRT算法中引入隨機數(以trng表示), 用(((sp+trng)-(sq+trng))*qinv)mod?P或((sp+trng-sq-trng))*qinv)mod?P計算替換 (sp-sq)*qinv?mod?P計算后,由于隨機數的不確定性,使得計算操作呈現不確定性,功耗 曲線將呈現無規律的狀態,傳統的SPA攻擊方法將無法發揮作用。可見,傳統的攻擊密 鑰的方法存在缺陷和不足,無法充分測試各種Key、智能卡等嵌入式產品的芯片或其操 作系統的安全性。 本發明實施例中提供了一種攻擊密鑰的方法及裝置,以解決現有方法中無法充分測 試密鑰安全性的問題。 為了解決上述技術問題,在第一方面,本發明實施例公開了一種攻擊密鑰的方法, 包括以下步驟: A、計算被攻擊密鑰的RSA中國剩余定理變形算法中,攻擊明文M在不同取值區 間時隨機數引起變形部分發生進位操作的概率,分析并記錄功耗曲線中與變形部分的運 算操作對應的特性波形,所述特性波形在功耗曲線采樣組中出現的概率根據所述引起變 形部分發生進位操作的概率確定,所述功耗曲線為被攻擊密鑰進行密碼運算的功耗曲線, 所述功耗曲線采樣組由有限次所述密碼運算的功耗曲線組成, 所述取值區間由P和Q確定,包括:M小于P和Q的第一區間,M介于P和Q 之間的第二區間,M大于P和Q的第三區間,其中,P和Q為RSA合數模的兩個素 數因子,M與P和Q等長; B、選取攻擊明文M,使用公鑰將M加密為密文,采用被攻擊密鑰對所述密文進行 有限次密碼運算,得到功耗曲線采樣組,根據所述功耗曲線采樣組中的所述特性波形和 所述特性波形出現的概率判斷M的取值區間; C、根據判斷得到的所述M的取值區間,逐步增大或減小M值,并得到每個M值 對應的功耗曲線采樣組,直至所述功耗曲線采樣組中的特性波形發生變化,判斷最后得 到的M值是否在所述M的取值區間內且為素數,如果得到的M值是否在所述M的取 值區間內且為素數,則攻擊成功,否則,攻擊失敗, 其中,所述特性波形發生變化為所述功耗曲線采樣組中出現M在其他取值區間時 變形操作對應的特性波形,所述密碼運算為標準RSA中國剩余定理變形算法解密運算或 簽名運算。 其中,所述隨機數引起變形部分發生進位操作的概率根據所述隨機數的進制確定。 可選的,所述的密鑰攻擊方法中,所述有限次密碼運算為1000次密碼運算。 可選的,所述的密鑰攻擊方法中,所述步驟B包括: 選取第一攻擊明文M1,設置M1的所有比特位為0,得到M1對應的功耗曲線采樣 組S10; 選取第二攻擊明文M2,設置M2的所有比特位為1,得到M2對應的功耗曲線采樣 組S11; 選取第一攻擊明文M3,設置M3從高往低的第二個比特位為1,其余比特位為0, 得到M3對應的功耗曲線采樣組S20; 選取第二攻擊明文M2,設置M4從高往低的第二個比特位為0,其余比特位為1, 得到M4對應的功耗曲線采樣組S21;對比S10和S11,以及對比S20和S21,得到所述 特性波形和所述特性波形出現的概率,根據所述特性波形和所述特性波形出現的概率判 斷M3或M4的取值區間,以所述M3或M4的取值區間為所述M的取值區間。 可選的,所述的密鑰攻擊方法中,所述步驟C包括: 當M在第一區間或第二區間時,設置M的所有比特位為0后,從第t-1比特位至 第1比特位,依次設置第i比特位為1,并得到當前M值對應的功耗曲線采樣組,如所 述功耗曲線采樣組中的特性波形與所述步驟B中的特性波形相同,則保持第i比特位為 1,否則,將第i比特位設為0,判斷最后得到的M值是否在所述M的取值空間內且為 素數,若最后得到的M值在所述M的取值空間內且為素數,則攻擊成功,否則,攻擊 失敗; 當M在第三區間時,設置M的所有比特位為1后,從第t-1比特位至第1比特位, 依次設置第i比特位為0,并得到當前M值對應的功耗曲線采樣組,如所述功耗曲線采 樣組中的特性波形與所述步驟B中的特性波形相同,則保持第i比特位為0,否則,將 第i比特位設為1,判斷最后得到的M值是否在所述M的取值空間內且為素數,若最后 得到的M值在所述M的取值空間內且為素數,則攻擊成功,否則,攻擊失敗, 其中,所述當前M值為當前所述第i比特位為1或0時對應的M值,i為整數,t 為M的長度。 在第二方面,本發明實施例公開了一種攻擊密鑰的裝置,包括: 特性波形分析單元,用于計算被攻擊密鑰的RSA中國剩余定理變形算法中,攻擊 明文M在不同取值區間時隨機數引起變形部分發生進位操作的概率,以及分析并記錄功 耗曲線中與變形部分的運算操作對應的特性波形,所述特性波形在功耗曲線采樣組中出 現的概率根據所述引起變形部分發生進位操作的概率確定,所述功耗曲線為被攻擊密鑰 進行密碼運算的功耗曲線,所述功耗曲線采樣組由有限次所述密碼運算的功耗曲線組成 所述取值區間由P和Q確定,包括:M小于P和Q的第一區間,M介于P和Q 之間的第二區間,M大于P和Q的第三區間,其中,P和Q為RSA合數模的兩個素 數因子,M與P和Q等長; 功耗曲線獲取單元,用于獲取被攻擊密鑰對密文進行密碼運算的功耗曲線,以及獲 取被攻擊密鑰對密文進行有限次密碼運算的功耗曲線組; 區間判斷單元,用于選取攻擊明文M,使用公鑰將M加密為密文,根據M對應的 功耗曲線采樣組中的特性波形和所述特性波形出現的概率判斷M的取值區間; 攻擊單元,根據所述區間判斷單元得到的所述M的取值區間,逐步增大或減小M 值,直至M值對應的功耗曲線采樣組中的特性波形發生變化,判斷最后得到的M值是 否在所述M的取值區間內且為素數,若是,則攻擊成功,否則,攻擊失敗, 其中,所述特性波形發生變化為所述功耗曲線采樣組中出現M在其他取值區間時 變形操作對應的特性波形,所述密碼運算為標準RSA中國剩余定理變形算法解密運算或 簽名運算。 可選的,所述的密鑰攻擊裝置中,所述有限次密碼運算為1000次密碼運算。 可選的,所述的密鑰攻擊裝置中,所述特性波形分析單元包括: 進位概率計算子單元,用于計算被攻擊密鑰的RSA中國剩余定理變形算法中,攻 擊明文M在不同取值區間時隨機數引起變形部分發生進位操作的概率; 特性波形記錄子單元,用于分析并記錄M在不同取值區間時功耗曲線中與變形部 分的運算操作對應的特性波形,所述特性波形在功耗曲線采樣組中出現的概率根據所述 引起變形部分發生進位操作的概率確定。 可選的,所述的密鑰攻擊裝置中,所述區間判斷單元包括: 第一功耗曲線記錄單元,用于選取第一攻擊明文M1和第二攻擊明文M2,設置M1 的所有比特位為0,以及設置M2的所有比特位為1,使用公鑰將M1和M2加密為密文, 分別記錄M1和M2對應的功耗曲線采樣組S10和S11; 第二功耗曲線記錄單元,用于選取第二攻擊明文M3和第二攻擊明文M4,設置M3 從高往低的第二個比特位為1,其余比特位為0,以及設置M4從高往低的第二個比特位 為0,其余比特位為1,使用公鑰將M3和M4加密為密文,分別記錄M3和M4對應的 功耗曲線采樣組S20和S21; 對比單元,用于對比S20和S10,以及對比S21和S11,得到所述特性波形和所述 特性波形出現的概率,根據所述特性波形和所述特性波形出現的概率判斷M3或M4的 取值區間,以所述M3或M4的取值區間為所述M的取值區間。 可選的,所述的密鑰攻擊裝置中,所述攻擊單元包括: 循環單元,用于根據所述區間判斷單元的結果,當M在第一區間或第二區間時, 設置M的所有比特位為0后,從第t-1比特位至第1比特位,依次設置第i比特位為1, 或者當M在第三區間時,設置M的所有比特位為1后,從第t-1比特位至第1比特位, 依次設置第i比特位為0; 第一判斷單元,用于判斷所述循環單元中當前M值對應的功耗曲線采樣組中的特 性波形與所述區間判斷單元中的特性波形是否相同,所述當前M值為所述循環單元中當 前第i比特位為1或0時對應的M值; M值記錄單元,用于根據所述第一判斷單元的結果設置第i位比特位的值,保持當 前第i位比特位的值,否則,對當前第i位比特位的值取反; 第二判斷單元,用于判斷所述循環單元的循環結束后所述M值記錄單元得到的M 值是否在所述區間判斷單元得到的M的取值空間內且為素數,若所述M值在所述區間 判斷單元得到的M的取值空間內且為素數,則攻擊成功,否則,攻擊失敗, 其中,i為整數,t為M的長度。 由以上技術方案可見,本發明實施例提供的密鑰攻擊方法和裝置,針對密鑰變形算 法中隨機數引起的功耗曲線波形不規律情況,根據隨機數進制和取值的限制以及P、Q 大素數的特性,采用概率分析統計出攻擊明文在P和Q確定的不同取值區間時功耗波形 的大概率規律性,得到攻擊明文在不同取值區間時的特性波形及特性波形出現的概率。 攻擊時,通過分析某一攻擊明文的特性波形及特性波形出現的概率得到攻擊明文的取值 區間,然后逐步增大或縮小攻擊明文,不斷逼近區間邊界值即P或Q值,直至特性波形 發生變化,即區間跳躍,從而得到邊界的P或Q值,完成攻擊,由P或Q可以得到私 鑰的其他參數。因此利用本發明提供的密鑰攻擊方法和裝置可以測試引入了隨機數的 RSA_CRT變形算法的安全性,彌補傳統攻擊方法和裝置不能充分測試密鑰安全性的不 足。 為了更清楚地說明本發明實施例或現有技術中的技術方案,下面將對實施例或現有 技術描述中所需要使用的附圖作簡單地介紹,顯而易見地,對于本領域普通技術人員而 言,在不付出創造性勞動性的前提下,還可以根據這些附圖獲得其他的附圖。 圖1為本發明實施例提供的一種密鑰攻擊方法的流程示意圖; 圖2為本發明實施例提供的一種密鑰攻擊裝置的結構示意圖。 為了使本技術領域的人員更好地理解本發明中的技術方案,下面將結合本發明實施 例中的附圖,對本發明實施例中的技術方案進行清楚、完整地描述,顯然,所描述的實 施例僅僅是本發明一部分實施例,而不是全部的實施例。基于本發明中的實施例,本領 域普通技術人員在沒有做出創造性勞動前提下所獲得的所有其他實施例,都應當屬于本 發明保護的范圍。 為更好的對本發明實施例所述的方法進行介紹,首先,對RSA_CRT變形算法進行 簡單描述。以現有芯片中1024比特的RSA算法為例,其中,的長度為1024比特,P 和Q為大素數,長度為512比特。為保證P和Q的長度,P和Q的最高兩比特位必須 為1。攻擊明文M取值可以分為三個區間,設P>Q,則第一區間為M RSA_CRT變形算法中,引入隨機數trng的變形方式有兩種: CRT(sp,sq)=((((sp+trng)-(sq+trng))*qinv)mod?P)*Q+sq(第一種)和CRT(sp,sq)= (((sp+trng-sq-trng))*qinv)mod?P)*Q+sq(第二種)。 第一種變形中(((sp+trng)-(sq+trng))*qinv)mod?P可以進行如下變換: 由于sp=(C?mod?P)^dp=(((M^e)mod?)mod?P)^dp=(M^(e*dp))mod?P=M?mod P,sq=(C?mod?Q)^dq=(((M^e)mod?)mod?Q)^dq=(M^(e*dq))mod?Q=M?mod?Q 因此,(sp+trng)-(sq+trng)=(M?mod?P+trng)–(M?mod?Q+trng)。 針對采用上述RSA_CRT變形算法的密鑰,為了對該密鑰的安全性進行測試,第一 方面,本發明實施例提供了一種密鑰攻擊方法,所述方法包括: 步驟S1000,分析和計算M在不同取值區間時trng引起RSA_CRT變形算法中變 形部分發生進位的概率,以及變形操作對應的特性波形和所述特性波形出現的概率,所 述變形操作為變形部分的運算操作。 首先,分析第一種變形的情況下M在不同取值區間時trng引起變形操作M?mod?P +trng、M?mod?Q+trng和(M?mod?P+trng)-(M?mod?Q+trng)發生進位的情況,及變形操 作M?mod?P+trng、M?mod?Q+trng和(M?mod?P+trng)-(M?mod?Q+trng)對應的特性波形 和所述特性波形出現的概率: (1)當M在第一區間時,M?mod?P+trng和M?mod?Q+trng相等,由于M?mod?P=M mod?Q=M,因此加上隨機數trng后,如果trng引起變形操作進位,則M?mod?P+trng 和M?mod?Q+trng會同時進位,如果trng不引起進位,則M?mod?P+trng和M?mod?Q+trng 都不進位。是否引起變形操作進位取決于隨機數trng的大小。 現有芯片運算操作的功耗曲線中,在M?mod?P+trng、M?mod?Q+trng和(M?mod?P +trng)-(M?mod?Q+trng)三段波形上,第三段(M?mod?P+trng)-(M?mod?Q+trng)的波形為 執行一次減法。當不發生進位時,對M?mod?P+trng、M?mod?Q+trng和(M?mod?P +trng)-(M?mod?Q+trng)執行的運算操作分別為一次加法、一次加法和一次減法,由于加 法和減法的波形相似,因此三段運算過程在功耗曲線上呈現三個連續較短的波形;當發 生進位時,M?mod?P+trng、M?mod?Q+trng執行的運算操作中還包括進位操作,因而使 M?mod?P+trng、M?mod?Q+trng運算操作的波形變長,整個M?mod?P+trng、M?mod? Q+trng和(M?mod?P+trng)-(M?mod?Q+trng)三段運算的過程在功耗曲線上呈現出兩長一 短的波形。 由上可知,當M在第一區間時,RSA_CRT變形算法進行密碼運算時的功耗曲線(以 下簡稱功耗曲線)中,對應變形操作的部分僅會出現三個連續較短的波形和兩長一短的 波形兩種情況。所述三個連續較短的波形和兩長一短的波形即M在第一區間時變形操作 對應的特性波形。如果選取一個攻擊明文M,將攻擊明文加密后,采用標準RSA_CRT 解密運算或簽名運算進行有限次運算,例如1000次運算,大量的功耗曲線將顯示在功耗 曲線的某一段(即對應于M?mod?P+trng、M?mod?Q+trng和(M?mod?P+trng)-(M?mod? Q+trng)的部分)僅出現三個連續較短的波形和兩長一短的波形兩種情況,則可以判斷該 攻擊明文M在第一區間,即M 其中,有限次運算采用1000次運算,即可以獲得足夠大數量的功耗曲線組,有利 于進行概率分析,同時過多的次數會加重采樣和運算的負擔,選擇1000次是足夠且較經 濟的運算次數。 (2)當M在第二區間時,P>M>Q,則M?mod?P=M>Q。由于Q為大素數,且最 高兩比特位為1,因此M的最高兩比特也為1。由于現有芯片采取16進制取值的方式, 因此trng的最高兩比特位都為0的概率為2/16,相應地,M?mod?P+trng進位的概率為 1-2/16,即14/16。同時,因為M?mod?Q=M-Q,所以M?mod?Q的值較小,M?mod?Q最 高6比特的取值均為0,此時隨機數trng最高兩比特位取值為1的概率為2/16,所以M? mod?Q+trng不進位的概率為1-2/16,即14/16。當M?mod?P+trng發生進位時,對應的 波形較長,而M?mod?Q+trng不進位,對應的波形短,由于M?mod?P+trng和M?mod? Q+trng的運算操作緊連,因而M?mod?P+trng和M?mod?Q+trng的運算操作在功耗曲線 上呈現一長一短的波形,所述一長一短的波形即M在第二區間的特性波形,且該特性波 形出現的概率為14/16*14/16=49/64。 由上可知,當M在第二區間時,RSA_CRT變形算法密碼運算的功耗曲線在概率上 有49/64的可能性會出現一長一短的波形,即M在第二區間是變形操作對應的特性波形。 如果選取一個攻擊明文M,將攻擊明文加密后,采用標準RSA_CRT解密運算或簽名運 算進行有限次運算,例如1000次運算,大量的功耗曲線顯示在功耗曲線的某一段(即對 應于M?mod?P+trng、M?mod?Q+trng)有超過2/3的概率出現一長一短的波形,則可以 判斷該攻擊明文M在第二區間,即Q M在第二區間時,由于M?mod?P+trng、M?mod?Q+trng對應的波形已有明顯差異, 因此可以不考慮(M?mod?P+trng)-(M?mod?Q+trng)對應的波形。 (3)當M在第三區間時,M?mod?P和M?mod?Q都較小,M?mod?P和M?mod?Q 最高6比特的取值均為0。隨機數trng最高前兩個比特位取值為1的概率為2/16,則M? mod?P+trng和M?mod?Q+trng不進位的概率為1-2/16,即14/16,若不進位,則M?mod? P+trng 由上可知,當M在第三區間時,RSA_CRT變形算法密碼運算的功耗曲線在概率上 有14/16的可能性會出現兩短一長的波形,即M在第三區間時變性操作對應的特性波形。 如果選取一個攻擊明文M,將攻擊明文加密后,采用標準RSA_CRT解密運算或簽名運 算進行有限次運算,例如1000次運算,大量的功耗曲線顯示在功耗曲線的某一段(即對 應于M?mod?P+trng、M?mod?Q+trng和(M?mod?P+trng)–(M?mod?Q+trng))有超過2/3 的概率出現兩短一長的波形,則可以判斷該攻擊明文M在第三區間,即M>P。此時按 一定規律調整M值變小,使M趨近素數P的值。得到P值后,利用/Q獲得第二個素 數Q,然后可以利用公鑰e、計算出dp、dq、qinv等RSA_CRT算法的所有私鑰元素。 其次,在步驟S1000中,分析第二種變形,即CRT(sp,sq)=(((sp+trng-sq- trng))*qinv)mod?P)*Q+sq的情況下,M在不同取值區間時,trng引起變形部分發生 進位操作的概率,以及變形操作對應的特性波形和所述特性波形出現的概率。由于在第 二種變形中,減去隨機數的運算不發生進位,因此只針對sp+trng和sp+trng–sq進 行分析即可。 (1)當M在第二區間時,Q 由上可知,第二種變形情況下,當M在第二區間時,RSA_CRT變形算法密碼運算 的功耗曲線在概率上有105/128的可能性會出現一長一短的波形,即M在第二區間時變 形操作對應的特性波形。如果選取一個攻擊明文M,將攻擊明文加密后,采用標準 RSA_CRT解密運算或簽名運算進行有限次運算,例如1000次運算,大量的功耗曲線顯 示在功耗曲線的某一段(即對應于sp+trng和sp+trng–sq)有超過2/3的概率出現一 長一短的波形,則可以判斷該攻擊明文M在第二區間,即Q (2)當M在第三區間時,由于P為最高兩比特位為1的素數,因此sp最高兩比 特位均為0,加入的隨機數最高兩比特位位為1的概率為2/16,所以sp+trng發生進位 的概率為1/8,不發生進位的概率為1-1/8,即7/8。相應地,由于M>P>Q,不發生進位 時,sp+trng大于sq,因此sp+trng大于sq的概率為7/8,即sp+trng-sq>0的概率 為7/8。此時sp+trng和sp+trng–sq的運算操作分別為一次加法和一次減法,sp+trng 和sp+trng–sq的運算操作在功耗曲線上將呈現為兩個連續較短的波形。 由上可知,在第二種變形情況下,當M在第三區間時,RSA_CRT變形算法密碼運 算的功耗曲線在概率上有7/8的可能性會出現兩個連續較短的波形,即M在第三區間時 變性操作對應的特性波形。如果選取一個攻擊明文M,將攻擊明文加密后,采用標準 RSA_CRT解密運算或簽名運算進行有限次運算,例如1000次運算,大量的功耗曲線顯 示在功耗曲線的某一段(即對應于sp+trng和sp+trng–sq的部分)有超過2/3的概 率出現兩個連續較短的波形,則可以判斷該攻擊明文M在第三區間,即M>P。此時按 一定規律調整M值變小,使M趨近素數P的值。得到P值后,利用/Q獲得第二個素 數Q,然后可以利用公鑰e、計算出dp、dq、qinv等RSA_CRT算法的所有私鑰元素。 (3)當選取一個攻擊明文M,將攻擊明文加密后,采用標準RSA_CRT解密運算 或簽名運算進行有限次運算,例如1000次運算,功耗曲線組中未出現上述第二種變形情 況下M在第二區間和M在第三區間時變形操作對應的特性波形,則可以判斷該攻擊明 文M在第一區間,即M 在分析和計算得到M在不同取值區間時,變形操作對應的特性波形和所述特性波 形出現的概率后,執行密鑰攻擊程序流程。以下將以RSA的素數P、Q的長度為t的情 況為例,說明密鑰攻擊程序流程,相應地,模數的長度為2t,=P*Q,所述流程步驟 如下: 步驟S1100,設置攻擊明文M長度為t; 步驟S1200,設置M的所有比特位為0,計算密文C=M^e?mod?,將C輸入至被 攻擊芯片進行標準RSA_CRT簽名或解密操作,運行1000次,得到功耗曲線組S10; 步驟S1300,設置M的從高往低的第二位設置為1,其余位設置為0,計算C=M^e? mod?,把C的值輸入被攻擊芯片進行標準RSA_CRT簽名或解密操作,得到功耗曲線 組S20; 步驟S1400,設置M的所有比特位為1,計算密文C=M^e?mod?,將C輸入至被 攻擊芯片進行標準RSA_CRT簽名或解密操作,運行1000次,得到功耗曲線組S11; 步驟S1500,設置M的從高往低的第二位設置為0,其余位設置為1,計算C=M^e? mod?,將C輸入被攻擊芯片進行標準RSA_CRT簽名或解密操作,得到功耗曲線組S21; 步驟S1600,對比功耗曲線組S10和功耗曲線組S20,及對比功耗曲線組S11和功 耗曲線組S21,從S20相對于S10的差異波形中,以及從S21相對于S11的差異波形中, 分析出RSA_CRT變形運算功耗曲線組中的特性波形,以所述特性波形為參考特性波形, 統計所述參考特性波形出現的概率,根據所述參考特性波形和所述參考特性波形出現的 概率判斷M的取值區間,具體為: 如果參考特性波形為三個連續較短的波形或者兩長一短的波形,且兩者在功耗曲線 的同一段交替出現,則M在第一種變形情況下的第一區間, 如果特性波形為一長一短的波形,且特性波形出現的概率大于2/3,則M在第一種 變形情況或第二種變形情況下的第二區間, 如果特性波形為兩短一長的波形,且特性波形出現的概率大于2/3,則M在第一種 變形情況下的第三區間, 如果特性波形為兩個連續較短的波形,且特性波形出現的概率大于2/3,則M在第 二種變形情況下的第三區間, 如果未出現以上所有情況的特性波形,則M在第二種變形情況下的第一區間; 步驟S1700, 若M在第一種變形或第二種變形情況下的第一區間或第二區間,則執行以下步驟 S1701: 步驟S1701,設置M的所有比特位為0,當i從t-1到1,執行如下循環步驟S1702 至步驟S1703: 步驟S1702,設置M的第i比特位為1,計算C=M^e?mod?,將C輸入被攻擊芯 片進行標準RSA_CRT簽名或解密運算,得到功耗曲線組S3, 步驟S1703,判斷S3的特性波形是否與參考特性波形相同,如果相同,則保持當前 第i比特位為1,否則,將當前第i比特位取反為0, 若M在第一種變形或第二種變形情況下的第三區間,則執行以下步驟S1711: 步驟S1711,設置M的所有比特位為1,當i從t-1到1,執行如下循環步驟S1712 至步驟S1713: 步驟S1712,設置M的第i比特位為0,計算C=M^e?mod?,將C輸入被攻擊芯 片進行標準RSA_CRT簽名或解密運算,得到功耗曲線組S4, 步驟S1713,判斷S4的特性波形是否與參考特性波形相同,如果相同,則保持當前 第i比特位為0,否則,將當前第i比特位取反為1, 步驟S1800,步驟S1701或步驟S1711的循環過程結束,判斷最后得到的M值是否 在與參考特性波形對應的取值區間內且為素數,若是,則攻擊成功,否則,攻擊失敗。 在步驟S1600中,對比功耗曲線組S10和功耗曲線組S20,及對比功耗曲線組S11 和功耗曲線組S21,是以所有比特位全為0和所有比特位全為1的攻擊明文的功耗曲線 作為參考曲線,通常所有比特位全為0和所有比特位全為1的攻擊明文更容易使功耗曲 線中出現特性波形,從而可以通過對比S10和S20之間的差異,以及S11和S21之間的 差異,識別出特性波形。功耗曲線組的對比及特性波形的識別采用常規的波形識別和統 計方法,可以將前述分析得到的M在各個取值區間變形操作對應的特性波形輸入常規的 波形識別和統計系統中作為參照,從而得到被檢測的功耗曲線組中的特性波形和特性波 形出現的概率。 在步驟S1600中,通過對比S10和S20可以識別M在第一變形情況和第二變形情 況的第一區間或第二區間時變形操作對應的特性波形,通過對比S11和S21可以識別M 在第一變形情況和第二變形情況的第三區間時變形操作對應的特性波形。 在步驟S1800中,最后得到的滿足條件的M的值,當M在第一區間時,所得M的 值即Q的值;當M在第二區間或第三區間時,所得M的值即的P值。在得到P或Q的 值后,可以利用公鑰e、計算出dp、dq、qinv等RSA_CRT算法的所有私鑰元素,因 此得到最后的滿足條件的M的值,即可認為攻擊成功。 在步驟S1701和步驟S1711中,是以循環結束來判斷M值逼近P值或Q值的過程 結束,這是因為,如果循環至第i比特位時,變形操作對應的特性波形發生變化,即功 耗曲線采樣組中出現與當前M值所在取值區間不同的其他取值區間時變形操作對應的 特性波形,則在當前第i比特位之后,特性波形將一直與參考特性波形不同,在當前第i 比特位后的所有比特位都將為0或1,之后的循環中不再發生比特位的值的變化,也就 是說,M值將不再增大或減小,亦即達到了最大值或最小值。因此以循環過程的結束來 判斷逼近過程的結束,和以特性波形發生變化來判斷逼近過程的結束是一致的,且在程 序流程上更容易實現。 在本發明實施例中,當M在第二區間時,攻擊時可以通過逐步增大M值逼近P的 值,也可以通過逐步減小M值逼近Q的值,根據上述方法實施例的描述,本領域技術 人員可以很容易得到當M在第二區間時,通過逐步減小M值逼近Q的值的過程,故不 贅述。 通過以上的方法實施例的描述,所屬領域的技術人員可以清楚地了解到本發明可借 助軟件加必需的通用硬件平臺的方式來實現,當然也可以通過硬件,但很多情況下前者 是更佳的實施方式。基于這樣的理解,本發明的技術方案本質上或者說對現有技術做出 貢獻的部分可以以軟件產品的形式體現出來,該計算機軟件產品存儲在一個存儲介質中, 包括若干指令用以使得一臺計算機設備(可以是個人計算機,服務器,或者網絡設備等) 執行本發明各個實施例所述方法的全部或部分步驟。而前述的存儲介質包括:只讀存儲 器(ROM)、隨機存取存儲器(RAM)、磁碟或者光盤等各種可以存儲程序代碼的介質。 在第二方面,本發明實施例公開了一種攻擊密鑰的裝置。如圖2所示,所述攻擊密 鑰的裝置包括: 特性波形分析單元U2100,用于計算與分析RSA_CRT變形算法在第一種變形和第 二種變形情況下,M在不同取值區間時,隨機數trng引起變形部分發生進位操作的概率, 及變形操作對應的特性波形和所述特性波形出現的概率,并記錄M在不同取值區間時變 形操作對應的特性波形和所述特性波形出現的概率,所述M的取值區間由P和Q確定, 包括:M小于P和Q的第一區間,M介于P和Q之間的第二區間,M大于P和Q的 第三區間,其中,P和Q為RSA合數模的兩個素數因子,M與P和Q等長; 功耗曲線獲取單元U2200,用于獲取被攻擊的RSA_CRT變形算法對密文進行密碼 運算的功耗曲線,以及獲取被攻擊的RSA_CRT變形算法對密文進行有限次密碼運算的 功耗曲線組,所述有限次可以為1000次; 區間判斷單元U2300,與所述特性波形分析單元U2100及所述功耗曲線獲取單元 U2200連接,用于選取攻擊明文M,使用公鑰將M加密為密文,根據M對應的功耗曲 線采樣組中的特性波形和所述特性波形出現的概率判斷M的取值區間,所述M對應的 功耗曲線采樣組即被攻擊的RSA_CRT變形算法對所述密文進行有限次密碼運算的功耗 曲線組; 攻擊單元U2400,與所述特性波形分析單元U2200及所述功耗曲線獲取單元U2300 連接,根據區間判斷單元得到的所述M的取值區間,逐步增大或減小M值,直至M值 對應的功耗曲線采樣組中的特性波形發生變化,判斷最后得到的M值是否在所述M的 取值區間內且為素數,若是,則攻擊成功,否則,攻擊失敗。 其中,所述變形操作指RSA_CRT變形算法中,第一種變形情況下的M?mod?P +trng、M?mod?Q+trng和(M?mod?P+trng)–(M?mod?Q+trng)運算操作,以及第二種變形 情況下的sp+trng和sp+trng–sq運算操作。 其中,如圖2所示,所述特性波形分析單元U2100可以包括: 進位概率計算單元U2101,用于分析與計算被攻擊的RSA_CRT變形算法中攻擊明 文M在不同取值區間時隨機數trng引起變形部分發生進位操作的概率,所述概率根據 所述隨機數的進制和P、Q的取值特性計算得到; 特性波形記錄單元U2102,與所述進位概率計算單元U2101連接,用于分析并記錄 M在不同取值區間時功耗曲線中所述變形操作對應的特性波形,所述特性波形在功耗曲 線采樣組中出現的概率根據所述引起變形部分發生進位操作的概率確定。 具體地,所述進位概率計算單元U2101根據P、Q的取值特性以及隨機數的進制, 分析引起M?mod?P+trng、M?mod?Q+trng或sp+trng進位的隨機數的比特位的取值情 況,得到隨機數引起變形部分發生進位操作的概率,即引起變形操作進位的概率。所述 特性波形記錄單元U2102分析M在不同取值區間時變形操作可能產生的特性波形,并 記錄所述特性波形。所述特性波形根據常規的標準RSA_CRT變形算法密碼運算的功耗 曲線中波形的形式,如加、減、進位、借位的波形形式得到。在一種可能實施方式中, 也可以根據芯片數據運算操作處理的波形特征,得到變形操作可能產生的特性波形。 如圖2所示,所述區間判斷單元包括: 第一功耗曲線記錄單元U2301,與所述功耗曲線獲取單元U2200連接,用于選取第 一攻擊明文M1和第二攻擊明文M2,設置M1的所有比特位為0,以及設置M2的所有 比特位為1,使用公鑰將M1和M2加密為密文,分別記錄M1和M2對應的功耗曲線采 樣組S10和S11; 第二功耗曲線記錄單元U2302,與所述功耗曲線獲取單元U2200連接,用于選取第 二攻擊明文M3和第二攻擊明文M4,設置M3從高往低的第二個比特位為1,其余比特 位為0,以及設置M4從高往低的第二個比特位為0,其余比特位為1,使用公鑰將M3 和M4加密為密文,分別記錄M3和M4對應的功耗曲線采樣組S20和S21; 對比單元U2303,與所述第一功耗曲線記錄單元U2301、第二功耗曲線記錄單元 U2302及特性波形記錄單元U2102連接,用于對比S20和S10,以及對比S21和S11, 得到所述特性波形和所述特性波形出現的概率,根據所述特性波形和所述特性波形出現 的概率判斷M3或M4的取值區間,以所述M3或M4的取值區間為所述M的取值區間。 其中,對比功耗曲線組S10和功耗曲線組S20,及對比功耗曲線組S11和功耗曲線 組S21,是以所有比特位全為0和所有比特位全為1的攻擊明文的功耗曲線作為參考曲 線,通過對比S10和S20之間的差異,以及S11和S21之間的差異,識別出特性波形。 功耗曲線組的對比及特性波形的識別采用常規的波形識別及統計方法。其中,通過對比 S10和S20可以識別M在第一變形情況和第二變形情況的第一區間或第二區間的特性波 形,通過對比S11和S21可以識別M在第一變形情況和第二變形情況的第三區間的特性 波形。 如圖2所示,所述攻擊單元包括: 循環單元U2401,與所述對比單元U2303連接,用于根據所述區間判斷單元U2300 (本實施例中實際為區間判斷單元U2300中的對比單元U2303)的結果,當M在第一區 間或第二區間時,設置M的所有比特位為0后,從第t-1比特位至第1比特位,依次設 置第i比特位為1,或者當M在第三區間時,設置M的所有比特位為1后,從第t-1比 特位至第1比特位,依次設置第i比特位為0; 第一判斷單元U2402,與所述循環單元U2401連接及所述功耗曲線獲取單元U2200 連接,用于判斷所述循環單元U2401中當前M值對應的功耗曲線采樣組中的特性波形 與所述對比單元U2303得到的特性波形是否相同,所述當前M值為所述循環單元U2401 中當前第i比特位為1或0時對應的M值; M值記錄單元U2403,與所述第一判斷單元U2402連接,用于根據所述第一判斷單 元U2402的結果設置第i位比特位的值,當所述結果為相同時,保持當前第i位比特位 的值,否則,對當前第i位比特位的值取反; 第二判斷單元U2404,與所述循環單元U2401及M值記錄單元U2403連接,用于 判斷所述循環單元U2401的循環結束后所述M值記錄單元U2403得到的M值是否在所 述對比單元U2303得到的M的取值空間內且為素數,若是,則攻擊成功,否則,攻擊 失敗。 其中,i為整數,t為M的長度。 其中,第一判斷單元U2402與第二判斷單元U2404通過循環單元U2401獲得對比 單元U2303中的結果。 為了描述的方便,描述以上裝置時以功能分為各種單元分別描述。當然,在實施本 發明時可以把各單元的功能在同一個或多個軟件和/或硬件中實現。 本說明書中的各個實施例均采用遞進的方式描述,各個實施例之間相同相似的部分 互相參見即可,每個實施例重點說明的都是與其他實施例的不同之處。尤其,對于裝置 實施例而言,由于其基本相似于方法實施例,所以描述得比較簡單,相關之處參見方法 實施例的部分說明即可。以上所描述的裝置實施例僅僅是示意性的,其中所述作為分離 部件說明的單元可以是或者也可以不是物理上分開的,作為單元顯示的部件可以是或者 也可以不是物理單元,即可以位于一個地方,或者也可以分布到多個網絡單元上。可以 根據實際的需要選擇其中的部分或者全部來實現本實施例方案的目的。本領域普通技術 人員在不付出創造性勞動的情況下,即可以理解并實施。 需要說明的是,在本文中,諸如“第一”和“第二”等之類的關系術語僅僅用來將一個 實體或者操作與另一個實體或操作區分開來,而不一定要求或者暗示這些實體或操作之 間存在任何這種實際的關系或者順序。而且,術語“包括”、“包含”或者其任何其他變體 意在涵蓋非排他性的包含,從而使得包括一系列要素的過程、方法、物品或者設備不僅 包括那些要素,而且還包括沒有明確列出的其他要素,或者是還包括為這種過程、方法、 物品或者設備所固有的要素。在沒有更多限制的情況下,由語句“包括一個……”限定的 要素,并不排除在包括所述要素的過程、方法、物品或者裝置中還存在另外的相同要素。 以上所述僅是本發明的具體實施方式,使本領域技術人員能夠理解或實現本發明。 對這些實施例的多種修改對本領域的技術人員來說將是顯而易見的,本文中所定義的一 般原理可以在不脫離本發明的精神或范圍的情況下,在其它實施例中實現。因此,本發 明將不會被限制于本文所示的這些實施例,而是要符合與本文所公開的原理和新穎特點 相一致的最寬的范圍。

本文鏈接:http://m.newhan.cn/zhuanli/patent/17c4f4a16caf15444831e6d451722ba2.html

來源:專利查詢檢索下載-實用文體寫作網版權所有,轉載請保留出處。本站文章發布于 2023-03-25 13:50:52